S/MIME-Zertifikat von Sectigo über SSLplus

Wer seine E-Mails mit S/MIME signieren will, braucht ein S/MIME-Zertifikat. Nachdem das kostenlos offenbar nicht mehr geht, habe ich jetzt ein Zertifikat gekauft. Der Bestellprozess bleibt abenteuerlich.

Ich habe mich für SSLplus entschieden, dahinter steckt die icertificate GmbH aus Bonn. Der Shop kommt aufgeräumt daher und bietet z. B. auch einige Informationen zu den verschiedenen Klassen von S/MIME-Zertifikaten.

Zur Class 1 werden 4 Anbieter aufgeführt, die sich lediglich in Herkunft (Europa oder Schweiz) und dem Preis (Schweiz ist teurer) unterscheiden. Also habe ich das Angebot zur telefonischen Beratung genutzt und hatte sofort einen sehr netten Mitarbeiter am Telefon. Empfehlen könne er Sectigo/Comodo. Da ich früher auch schon Comodo hatte, bin ich der Empfehlung gefolgt. Außerdem wäre es bequemer, wenn man sich zuerst als Kunde registriert und dann die Bestellung durchführt. Gesagt getan. Das lief alles sehr bequem inkl. Zahlung per Paypal.

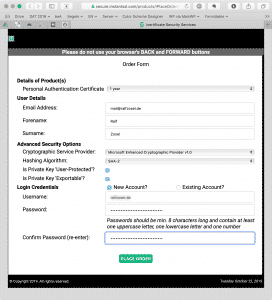

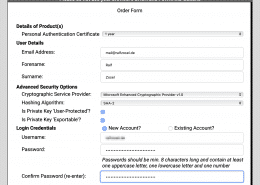

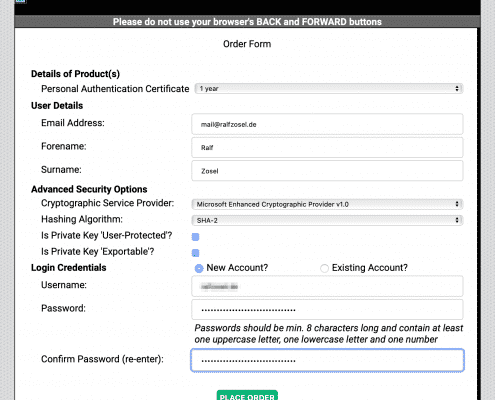

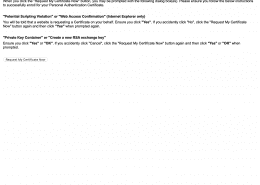

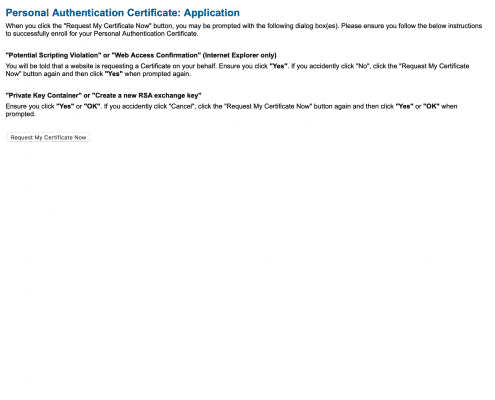

Am Ende wurde ich direkt zum ausgewählten Anbieter weitergeleitet und jetzt wurde es kryptisch (siehe Screenshot). Also nochmal in Bonn angerufen und derselbe nette Mitarbeiter half mir beim Ausfüllen des Formulars.

Am Ende wurde ich direkt zum ausgewählten Anbieter weitergeleitet und jetzt wurde es kryptisch (siehe Screenshot). Also nochmal in Bonn angerufen und derselbe nette Mitarbeiter half mir beim Ausfüllen des Formulars.

Als nächstes sollte also eine E-Mail an die von mir angegebene Adresse kommen. In der Inbox fand ich jetzt aber erst einmal die E-Mail von SSLPlus in der es hieß:

Bitte achten Sie darauf, das Sie Ihr Zertifikat nur in dem Browser herunterladen können, mit welchen Sie auch den Account angelegt haben.

Leider ist hierfür der Safari Browser nicht zulässig.

Genial! Natürlich hatte ich das im Safari gemacht. Also wieder den Support anrufen. Da könne man jetzt nicht mehr viel machen, außer den Auftrag stornieren.

Ich schlug vor, trotzdem einfach mal auf den Link in der zwischenzeitlich eingetroffenen E-Mail von Sectigo zu klicken und siehe da: Auch mit Safari lies sich die Datei CollectCCC.crt.p7s herunterladen.

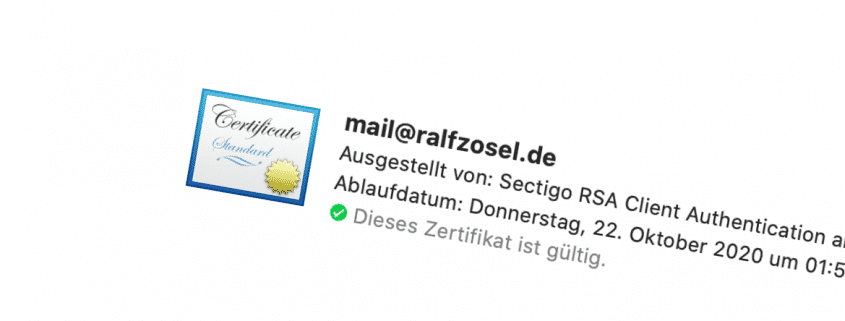

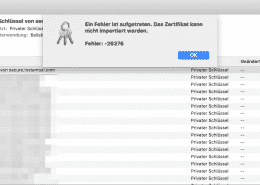

Der Rest war dann gleich wie früher beim kostenlosen Zertifikat: Doppelklick auf die heruntergeladene Datei öffnet die Schlüsselbundverwaltung, Fehlermeldung (!) ignorieren und das wars auch schon – immer wieder verblüffend.

Wenn ich jetzt eine E-Mail schreibe, wird die wieder automatisch signiert und ggf. auch verschlüsselt.

Mein Fazit

So einfach und unkompliziert die Benutzung von S/MIME ist, so unübersichtlich ist die Auswahl des Zertifikats und der Bestellprozess (und unter Windows auch die Installation).

Mir bleibt völlig unverständlich, warum Apple und Microsoft S/MIME zwar in Outlook & Co integrieren, die Nutzer aber beim dazu zwingend erforderlichen Zertifikat im Regen stehen lassen. Warum lässt sich das nicht einfach per Mausklick aus dem E-Mail-Programm ordern und installieren?

Wer sonst könnte das übernehmen, S/MIME-Zertifikate zu vernünftigen Konditionen und in einfach anzubieten? Vielleicht die Bundesrechtsanwaltskammer? Wäre doch mal was, wenn sich alle Anwälte plötzlich sicher per E-Mail untereinander und mit ihren Mandanten austauschen könnten.

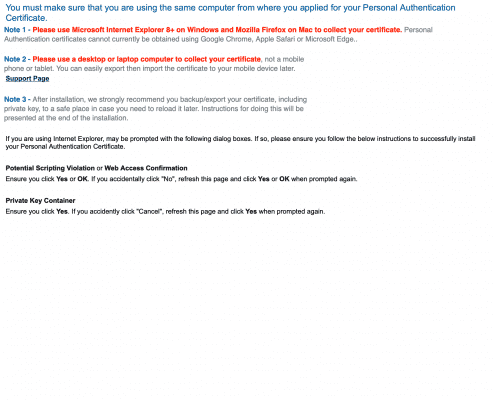

Nachtrag: Für eine weitere E-Mail-Adresse habe ich den Prozess noch einmal durchlaufen und dabei festgestellt, dass das weder mit Firefox, noch mit Chrome auf dem Mac geht – nur mit Safari. Das hängt wohl damit zusammen, dass der private Schlüssel mit “keygen” generiert wird und das vom W3C als „obsolete“ eingestuft wird, vgl. https://developer.mozilla.org/en-US/docs/Web/HTML/Element/keygen

Wenn Sie mal Ihren Mac neu aufsetzen müssen („clean install“), können Sie die Zertifikate aus der Schlüsselbundverwaltung exportieren (zu finden unter „Meine Zertifikate“) und können die dann auf dem neuen System einfach per Drag & Drop importieren.

dass kostenlose S/MIME Zertifikate ausschließlich nur den Absender mit der E-mailadressse validieren ist hier selbstredend; will man aber auch seinen Namen im Zertifikat haben, somit auch die Identität validieren, dann kostet es …

diese S/MIME Geschichte hat auch seine Schattenseiten: angenommen ich kenne den öffentlichen Schlüssel von ihrem Zertifikat, dann brauche ich nichtmal was offizielles, ich kann mir etwas selbstsigniertes erzeugen, und ihnen ein verschlüsseltes E-mail senden; und wenn das auch ‚böse jungs‘ machen, dann wird auf die Art jeder Antivirus, jeder SPAM-Filter, … ausgehebelt, das Mail ist ja verschlüsselt, und erst auf ihrem Rechner tritt der Inhalt zu Tage, welcher auch mit Schadsoftware gespickt sein kann …

der andere Aspekt, wieso es f. die grosse Masse kaum verwendet wird, auch nicht, wenn es kostenlos wäre;

man muss sämtliche jemals verwendeten Zertifikate – auch die schon lange abgelaufenen – im System haben, sonst kann man Mails welche man irgendwann mal bekommen hat, nicht mehr entschlüsseln – soferne man sich diese aufgehoben hat;

ich würde hier von der EU etwas erwarten; die komische Handysignatur, welche es in einigen Ländern gibt, z.B. auch in AT, um sich bei Behörden elektronisch auszuweisen wäre ja ein Ansatz, dass man auf die Art auch f. eine E-mail-Adresse seiner Wahl so ein Zertifikat bekommt, aber bitte nicht mit Zwang zu einem Hochsicherheitsprivatschlüssel, welcher nur mit einer Chipkarte verwendet kann;

Kostenlose Class3 Zertifikate gibt es vom Fraunhofer Institut https://volksverschluesselung.de/ mit 3 Jahren Gültigkeit. Identifiziert wird mit Online-Ausweisfunktion des Personalausweises. Die Root-Zertifikate sind halt nicht vorinstalliert in Windows. Der Public-Key kann auf einem LDAP-Server veröffentlicht werden.